NUEVA VARIANTE DEL RAT ALLAKORE

06/05/2024

Descripción

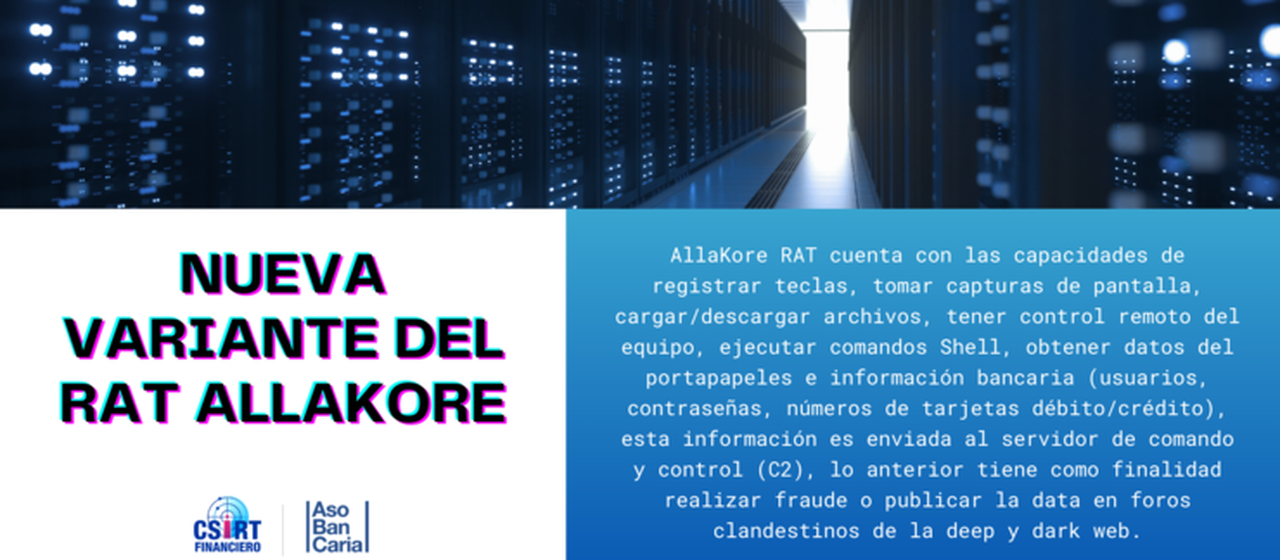

El equipo del Csirt Financiero observó al grupo FIN13 utilizando una nueva variante del troyano de acceso remoto (RAT) llamado AllaKore, enfocado en el sector financiero. El actor de amenazas FIN13 es un grupo cibercriminal con motivaciones financieras, el cual actualmente se encuentra distribuyendo en México una versión actualizada del RAT llamado AllaKore para obtener credenciales bancarias.

El vector de infección da inicio con la llegada de correos electrónicos tipo phishing los cuales contienen un archivo MSI (instalador de software de Microsoft), una vez se encuentra en el equipo procede a verificar a través de la IP la ubicación, si se encuentra en México realiza la descarga/ejecución de AllaKore RAT. La primera versión de este RAT fue vista en el año 2015, se encuentra escrito en Delphi y está enfocado en compañías con ingresos de 1 millón de dólares en adelante.

Vector de infección

Esta amenaza se puede distribuir a través de diversas técnicas, como correos tipo phishing apoyados con técnicas de ingeniería social, archivos adjuntos maliciosos, con el objetivo de que los usuarios descarguen y ejecuten la carga útil inicial que será la encargada de ejecutar a AllaKore RAT posteriormente.

Recomendaciones

AllaKore RAT puede ser mitigada o detectada en su infraestructura tecnológica aplicando las siguientes recomendaciones:

- Verificar cada uno de los indicadores de compromiso (IoC) adjuntos en el presente producto, los cuales pueden ser implementados en sus sistemas de seguridad perimetral; por lo anterior, el equipo del Csirt Financiero recomienda validar que no se interrumpa la disponibilidad de la operación y/o prestación de sus servicios (los hash md5, sha1 y sha256 son equivalentes).

- Tener especial cuidado con mensajes de correo electrónico u otras comunicaciones que pretenden suplantar entidades, ya que están siendo utilizados para la distribución de troyanos como AllaKore RAT.

- Segmentar la red de la entidad para evitar movimientos laterales y proteger servicios o equipos con información sensible.

Leer noticia: https://blogs.blackberry.com/en/2024/01/mexican-banks-and-cryptocurrency-platforms-targeted-with-allakore-rat

-06.png)