TA505 se dirige a entidades financieras de todo el mundo

- Publicado: 25/04/2019

- Importancia: Alta

- Recursos afectados

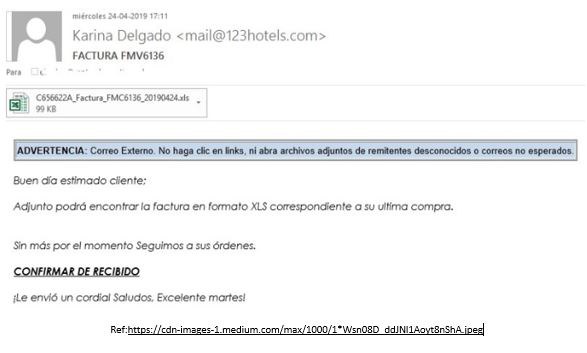

En los últimos días empezaron con una campaña al estilo Phishing distribuyendo RAT (Herramienta para acceso remoto) FlawedAmmy y ServHelper.

FlawdAmmy es un RAT, que se propaga a través de Phishing y se extiende gracias a documentos IQY (archivos capaces de evadir AV).

Cuando el usuario abre el documento se inicia la instalación del RAT, que al mismo tiempo descarga otros complementos.

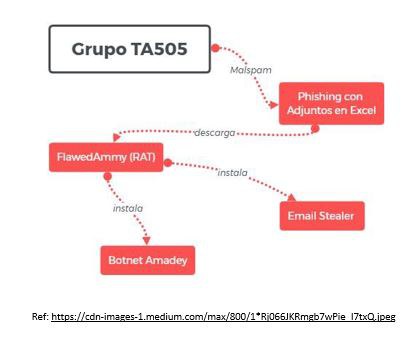

Flujo de infección.

Email Stealer: Esta acción se encarga de seleccionar y almacenar todos los correos electrónicos recibidos y guardados en el dispositivo de un usuario, ya sea en el disco del dispositivo o en cualquier cliente de correo que el usuario tenga instalado. El propósito de esta acción es almacenar estos correos y seguir propagando la amenaza.

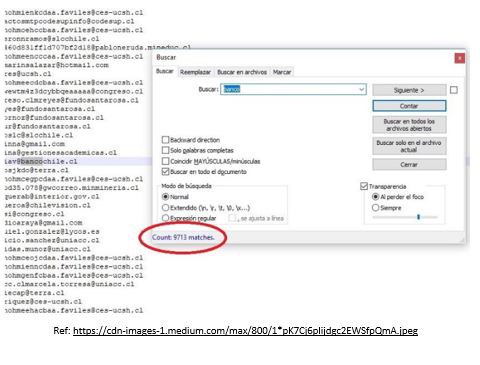

De acuerdo a la fuente https://medium.com indica que desde un servidor web se detectaron dos archivos de Excel donde se filtraron correos de diferentes dominios así: el primero contaba con 509.540 emails recopilados desde disco de los dispositivos y el segundo 1.590.035 emails recopilados desde clientes de correo.

Cuentas de correo comprometidas:

Botnet Bancaria “Amadey”: Capaz de realizar múltiples tareas, como descargar y ejecutar malware, recibir comando de un C&C, transmitir información específica al servidor C2, auto actualización y borrado, robo de credenciales de inicio de sesión, registro de pulsaciones de teclas del ordenador, participación en un ataque de denegación de servicios distribuido (DDoS), bloqueo o cifrado de archivos del dispositivo.

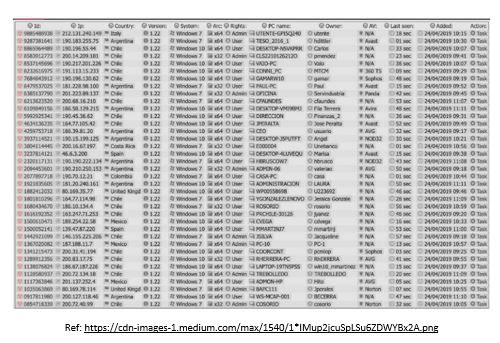

En el panel de control de Amadey se logra observar los usuarios en línea infectados por el RAT.

De acuerdo a FortiGuard, cuando un dispositivo es comprometido puede presentar los siguientes síntomas:

- Inhabilita el reinicio del dispositivo en modo seguro

- Inhabilita la opción de abrir el editor de registro de Windows

- Inhabilita el abrir el administrador de tareas de Windows

- Modifica o elimina las entradas de registro

- Aumento significativo en la actividad del disco

- Aumento significativo del tráfico de red

- Intentos de conexión a direcciones IP maliciosas conocidas

- Creación de nuevos archivos y directorios con nombres ofuscados o aleatorios.

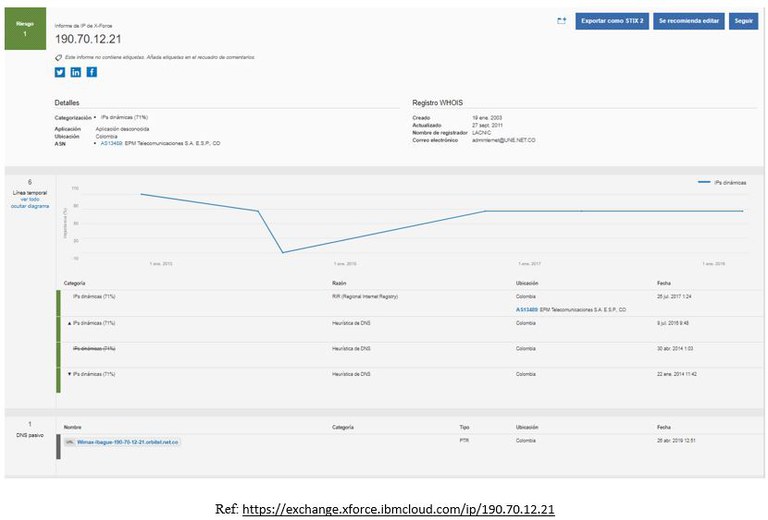

En las IPs recopiladas por el panel de control del RAT se encuentra una especifica relacionada con Colombia. De acuerdo a la herramienta IBMX la dirección IP 190.70.12.21 está asociada al DNS pasivo Wimax-Ibague-190.70.12.21.orbitel.net.co

El cual se verifico y cuenta con cuatro subredes identificadas 190.70.0.0/15, 190.70.0.0/17, 190.70.0.0/18, 190.70.0.0/23

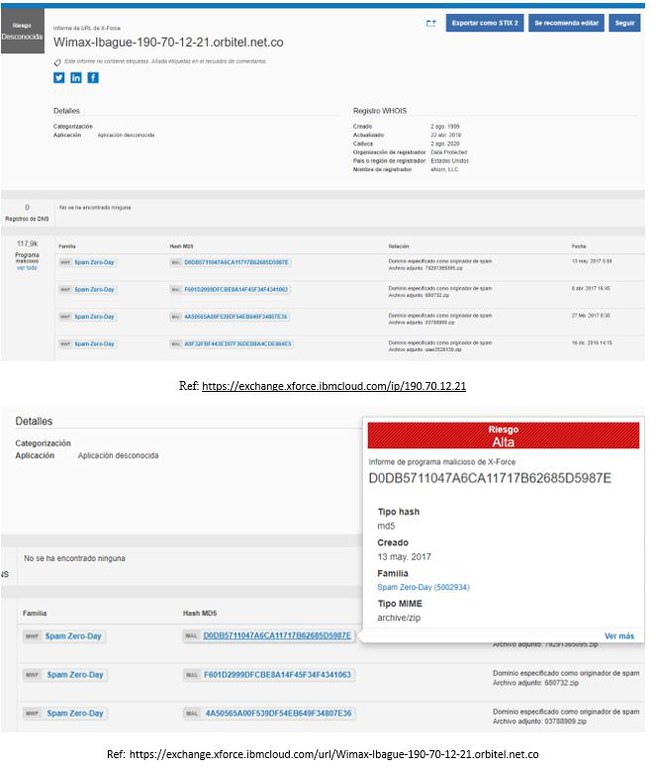

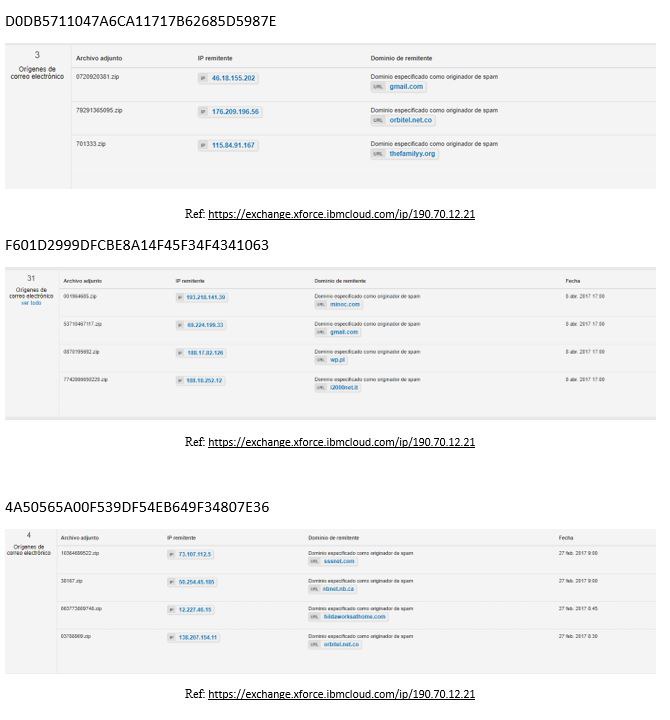

En el DNS pasivo se observan cuatro dominios generadores de Spam, catalogados con criticidad alta. Identificados como Spam-ZeroDay.

Cada uno de los hashes asocia la cantidad de dominios de correo electrónicos que se utilizo en cada uno de los ataques.

- Etiquetas

-06.png)