Malware Panda

- Publicado: 28/04/2019

- Importancia: Alta

- Recursos afectados

En marzo de 2019 Panda es un malware financiero descubierto por primera vez en 2016, sus principales funciones son inyecciones web, capturas de pantalla (hasta 100 por cada clic del mouse), registro de teclas, exploit a la red. Panda se centraba principalmente en los servicios de entidades financieras y en sitios de criptomoneda, en la última semana se encontró una nueva variante que demuestra que no solo se enfoca en criptomonedas y en entidades financieras sino también en servicios web y los mecanismos de comunicación, productividad, analítica digital, publicidad en línea, redes sociales, registros médicos electrónicos y de atención médica, respectivamente.

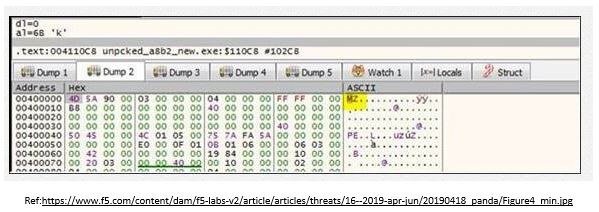

Panda es un malware derivado de Zeus Trojan Horse, ya que emplea técnicas que dificultan su detección, cuenta con una capa de protección capaz de evadir la detección del AV, primero intenta determinar si la función GetWindowsDirectory (Se proporciona para la compatibilidad con las aplicaciones heredadas) está en ejecución y después de los procedimientos de desempaque, Panda se asigna y desencripta a una dirección específica que depende de la función GetProcessHeap(identificador para control de la pila por defecto para el proceso de llamada).

Con el fin de propagarse más rápido Panda está utilizando técnicas de BlackHat SEO (Conjunto de estrategias poco éticas para lograr resultados instantáneos), utilizando spam de enlaces fuera de contexto en sitios web. Panda ha evolucionado y ha sobrepasado su objetivo de robar información confidencial y manipular transacciones en línea.

La lista de objetivos de Panda incluye dos aplicaciones web de productividad que utilizan Ajax. Esto es notable porque, a diferencia de las aplicaciones web que se ejecutan completamente en un servidor, las aplicaciones Ajax utilizan funciones tanto en el cliente como en el servidor. Esto amplía la posible superficie de ataque y permite más oportunidades para inyectar código malicioso, robar sesiones / tokens de autenticación o iniciar un ataque basado en el navegador.

-06.png)