Campaña de correo electrónico que distribuye el malware Lokibot.

- Publicado: 29/04/2019

- Importancia: Alta

- Recursos afectados

Campaña de correo que distribuye el malware Lokibot a través de un archivo adjunto .docx el cual explota las vulnerabilidades CVE-2017-0199 (Microsoft Office y WordPad podrían permitir que un atacante remoto ejecutara código arbitrario en el sistema, causado por un análisis incorrecto de los archivos. Al persuadir a un usuario para que abra contenido especialmente diseñado, un atacante podría aprovechar esta vulnerabilidad para tomar el control completo del sistema) y CVE-2017-11882 (El software de Microsoft Office podría permitir a un atacante remoto ejecutar código arbitrario en el sistema, causado por un manejo inadecuado de los objetos en la memoria. Al persuadir a un usuario para que abra contenido especialmente diseñado, un atacante podría aprovechar esta vulnerabilidad para ejecutar código arbitrario en el sistema con los privilegios del usuario).

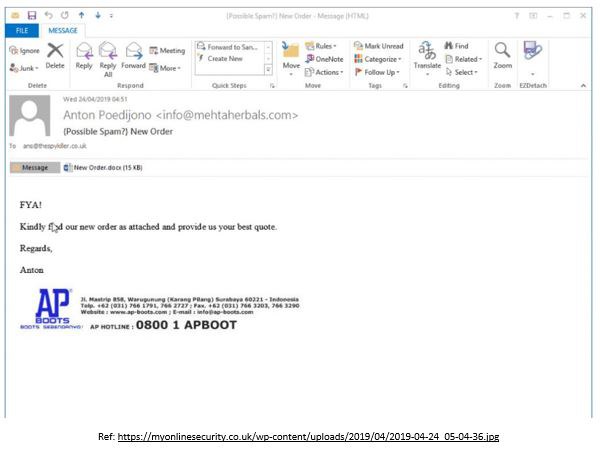

Un usuario recibe un correo electrónico con asunto “Nueva orden”. El remitente informa ser de AP Boots (Tienda de productos de botas de seguridad en Indonesia). Dentro del cuerpo del correo, el atacante intenta persuadir al usuario a que abra el archivo adjunto, revise el pedido y realice una cotización. La infección empieza cuando el usuario abre el archivo.

Lokibot es un malware para Windows y Android.

En Windows las capacidades incluyen robo de contraseñas de varios navegadores, carteras de criptomonedas, servidores FTP, clientes de correo electrónico, herramientas de tipo TI como Putty.

En Android puede simular la pantalla de una app bancaria, Whatsapp, Skype y Outlook, mostrando notificaciones falsas, mostrando notificaciones que podrían parecer reales. Con base en lo anterior un usuario podría recibir una notificación de su “banco” indicando que realizaron una transferencia, el usuario ingresa a la app dejando todo a vista datos sensibles. Además de eso Lokibot puede abrir el navegador y abrir páginas especificas o incluso cuando realiza una notificación el dispositivo vibra. Aunque para robar fondos de una cuenta Lokibot debe tener permisos de usuario y si no lo permiten, se convierte en un ransomware.

En el caso de que se comporte como ransomware, muestra en la pantalla un mensaje acusando al usuario de ver pornografía infantil y por lo tanto deberá pagar la suma de $100 Bitcoin para desbloquearlo.

- Etiquetas

-06.png)